LAN -> IP-Konfiguration -> Schnittstellen -> Bearbeiten

Konfiguration des VPN-Gateways |

Das VPN-Gateway wird hier mit der IP-Adresse 192.168.10.254 betrieben. Um dem VPN-Client eine IP-Adresse aus diesem Netzwerkbereich zuweisen zu können muss die Option Proxy ARP aktiviert werden.

Gehen Sie zu LAN -> IP-Konfiguration -> Schnittstellen -> Bearbeiten.

LAN -> IP-Konfiguration -> Schnittstellen -> Bearbeiten

Relevante Felder im Menü Schnittstellen

| Feld | Bedeutung |

|---|---|

| Adressmodus | Hier wählen Sie aus, auf welche Weise der Schnittstelle eine IP-Adresse zugewiesen wird. |

| IP-Adresse / Netzmaske | Tragen Sie hier die IP-Adresse und die entsprechende Netzmaske der Schnittstelle ein. |

| Schnittstellenmodus | Hier wählen Sie den Konfigurationsmodus der Schnittstelle aus. |

| Proxy ARP | Aktivieren Sie die Option Proxy ARP. |

Im Menü IP Pools wird ein IP-Adress-Pool spezifiziert, aus dem dem VPN-Client beim Aufbau des Tunnels eine Adresse zugewiesen wird. In unserem Beispiel wird ein Bereich aus dem lokalen Netzwerk gewählt z. B. 192.168.10.150 bis 192.168.10.180.

Gehen Sie zu VPN -> IPSec -> IP Pools -> Hinzufügen.

VPN -> IPSec -> IP Pools -> Hinzufügen

Relevante Felder im Menü IP Pools

| Feld | Bedeutung |

|---|---|

| IP-Poolname | Geben Sie die Bezeichnung des IP Pools ein. |

| IP-Poolbereich |

Geben Sie im ersten Feld die erste IP-Adresse aus dem lokalen Netzwerk ein. Geben Sie im zweiten Feld die letzte IP-Adresse aus dem lokalen Netzwerk ein. |

Für die Erweiterte IPSec-Authentifizierung (XAuth) soll ein RADIUS Server verwendet werden. Die hierfür notwendigen Einstellungen werden im Menü XAuth-Profile vorgenommen.

Gehen Sie zu VPN -> IPSec -> XAUTH-Profile -> Neu.

VPN -> IPSec -> XAUTH-Profile -> Neu

Relevante Felder im Menü XAUTH-Profile

| Feld | Bedeutung |

|---|---|

| Beschreibung | Geben Sie eine Beschreibung für die IPSec-Authentifizierung ein. |

| Rolle | Wählen Sie hier Server aus. |

| Modus | Bei Modus wählen Sie RADIUS aus. |

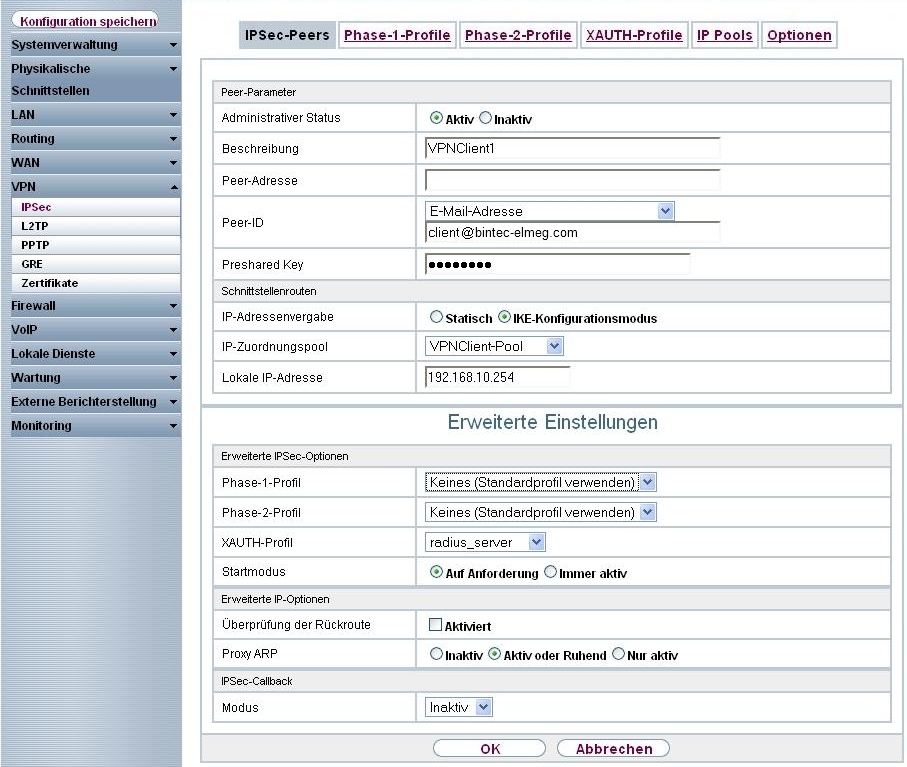

Sie können nun die IPSec-Peers konfigurieren. Pro VPN Client-Verbindung wird ein Eintrag angelegt. Der Preshared Key sowie die Lokale ID müssen für jeden Benutzer bzw. für jeden Tunnel unterschiedlich hinterlegt werden.

Wählen Sie die Schaltfläche Neu, um weitere IPSec-Peers einzurichten.

Gehen Sie zu

VPN -> IPSec -> IPSec-Peers ->

.

.

VPN -> IPSec -> IPSec-Peers ->

Relevante Felder im Menü Peer-Parameter

| Feld | Bedeutung |

|---|---|

| Administrativer Status | Stellen Sie den Administrativer Status auf Aktiv. Der Peer steht nach dem Speichern der Konfiguration sofort für den Aufbau eines Tunnels zur Verfügung. |

| Beschreibung | Geben Sie eine Beschreibung des Peers ein, die diesen identifiziert. |

| Peer-ID | Wählen Sie den ID-Typ aus und geben Sie die ID des Peers ein. Auf dem Peer-Gerät

entspricht diese ID dem Parameter

Lokaler ID-Wert.

Mögliche ID-Typen:

|

| Preshared Key | Bei Preshared Key geben Sie das mit dem Peer vereinbarte Passwort ein. |

| IP-Adressenvergabe |

Wählen Sie den Konfigurationsmodus der Schnittstelle aus. Bei Auswahl der Option IKE-Konfigurationsmodus wählen Sie eine IP-Adresse aus dem konfigurierten IP-Pool aus. |

| IP-Zuordnungspool | Wählen Sie einen im Menü VPN -> IP Pools konfigurierten IP-Pool aus. Falls hier noch kein IP-Pool konfiguriert wurde, erscheint in diesem Feld die Meldung Noch nicht definiert . |

| Lokale IP-Adresse | Geben Sie die WAN IP-Adresse Ihrer IPSec-Verbindung an. Es kann die gleiche IP-Adresse sein, die als LAN IP-Adresse an Ihrem Router konfiguriert ist. |

Das Menü Erweiterte Einstellungen besteht aus folgenden Feldern:

Relevante Felder im Menü Erweiterte Einstellungen

| Feld | Bedeutung |

|---|---|

| Phase-1-Profil | Mit Auswahl von Keines (Standardprofil verwenden) wird das in Phase-1-Profile als Standard markiertes Profil verwendet. |

| Phase-2-Profil | Mit Auswahl von Keines (Standardprofil verwenden) wird das in Phase-2-Profile als Standard markiertes Profil verwendet. |

| XAUTH-Profil | Wählen Sie hier ein konfiguriertes XAUTH-Profil (z. B. radius_server ) aus. |

| Startmodus | Hier können Sie auswählen, wie der Peer in den aktiven Zustand versetzt werden soll. Mit Auswahl von Auf Anforderung wird der Peer durch einen Trigger in den aktiven Zustand versetzt. |

| Überprüfung der Rückroute | Hier wird festgelegt, ob für die Schnittstelle zum Verbindungspartner eine Überprüfung der Rückroute aktiviert werden soll. |

| Proxy ARP |

Stellen Sie Proxy ARP auf Aktiv oder Ruhend . Ihr Gerät beantwortet einen ARP-Request nur, wenn der Status der Verbindung zum IPSec Peer aktiv oder ruhend ist. |

| Modus | Stellen Sie den Modus des IPSec-Callback auf Inaktiv . Das lokale Gerät reagiert weder auf eingehende ISDN-Rufe noch initiiert es ISDN-Rufe zum entfernten Gerät. |

Im Menü

Phase-1-Profile können Sie die Phase 1 (IKE) Einstellungen festlegen. Klicken Sie

auf das

-Symbol, um vorhanden Einträge zu bearbeiten. Wählen Sie

die Schaltfläche

Neu, um neue Profile hinzuzufügen.

-Symbol, um vorhanden Einträge zu bearbeiten. Wählen Sie

die Schaltfläche

Neu, um neue Profile hinzuzufügen.

Gehen Sie zu

VPN -> IPSec -> Phase-1-Profile ->

.

.

VPN -> IPSec -> Phase-1-Profile ->

Relevante Felder im Menü Phase-1-Parameter (IKE)

| Feld | Bedeutung |

|---|---|

| Modus |

Wählen Sie den Phase-1-Modus Aggressiv aus. Der Aggressive Modus ist erforderlich, falls einer der Peers keine statische IP-Adresse hat und Preshared Keys für die Authentifizierung genutzt werden; er erfordert nur drei Meldungen für die Einrichtung eines sicheren Kanals. |

| Lokaler ID-Typ |

Wählen Sie den Typ der Lokalen ID aus. Mögliche Werte:

|

| Lokaler ID-Wert | Geben Sie die ID des VPN Gateways ein, z. B. zentrale@bintec-elmeg.com |

Die Einstellungen im Menü VPN -> IPSec -> Phase-2-Profile können unverändert übernommen werden.

Durch die Einstellungen im Menü RADIUS wird die erweiterte IPSec-Authentifizierung (XAuth) mit dem Windows 2003 RADIUS Server (IAS) aktiviert. Es ist notwendig den Authentifizierungstyp auf den Wert XAuth zu setzen sowie die Server-IP-Adresse des Microsft Windows 2003 RADIUS Server (IAS) zu hinterlegen. Die Kommunikation mit dem RADIUS Server wird mit einem Passwort geschützt.

Gehen Sie zu Systemverwaltung -> Remote Authentifizierung -> RADIUS -> Neu.

Systemverwaltung -> Remote Authentifizierung -> RADIUS -> Neu

Relevante Felder im Menü RADIUS

| Feld | Bedeutung |

|---|---|

| Authentifizierungstyp | Wählen Sie den Authentifizierungstyp XAUTH aus. |

| Server-IP-Adresse | Geben Sie die Server-IP-Adresse des Microsft Windows 2003 RADIUS Server (IAS) ein. |

| RADIUS-Passwort | Geben Sie das für die Kommunikation zwischen RADIUS Server und Ihrem Gerät gemeinsam genutzte Passwort (z. B. bintec elmeg ) ein. |

|

Gruppenbeschreibung |

Definieren Sie eine neue RADIUS-Gruppenbeschreibung bzw. weisen Sie den neuen RADIUS-Eintrag einer schon definierten Gruppe zu. Die konfigurierten RADIUS-Server einer Gruppe werden gemäß der Priorität und der Richtlinie abgefragt. Mögliche Werte:

|

| Copyright© Version 01/2020 bintec elmeg GmbH |