Erstellung der Benutzerzertifikate |

Nach dem Erstellen der Zertifizierungsstelle (CA) können die Benutzerzertifikate des VPN-Gateways und die der VPN-Clients erstellt werden. Zum Generieren eines Benutzerzertifikats sind je drei Schritte notwendig:

Erstellung eines neuen Schlüssels sowie einer Zertifikatsanforderung (CA.sh

-newreq)

Signierung der Zertifikatsanforderung mit der Zertifizierungsstelle (CA.sh -sign)

Export der Zertifikate (CA Zertifikat und Kunden Zertifikat) incl. Schlüssel (public und private Key des Kunden) im PKCS#12 Format mittels OpenSSL.

Im ersten Schritt wird mit dem Kommando

CA.sh -newreq ein neuer Zertifikatsschlüssel und eine Zertifikatsanforderung,

erstellt:

newkey.pem = RSA Key Pair (public und private Key)

newreq.pem = Zertifikatsanforderung (enthält den public key sowie die notwendigen Daten

zur Zertifikatsanforderung)

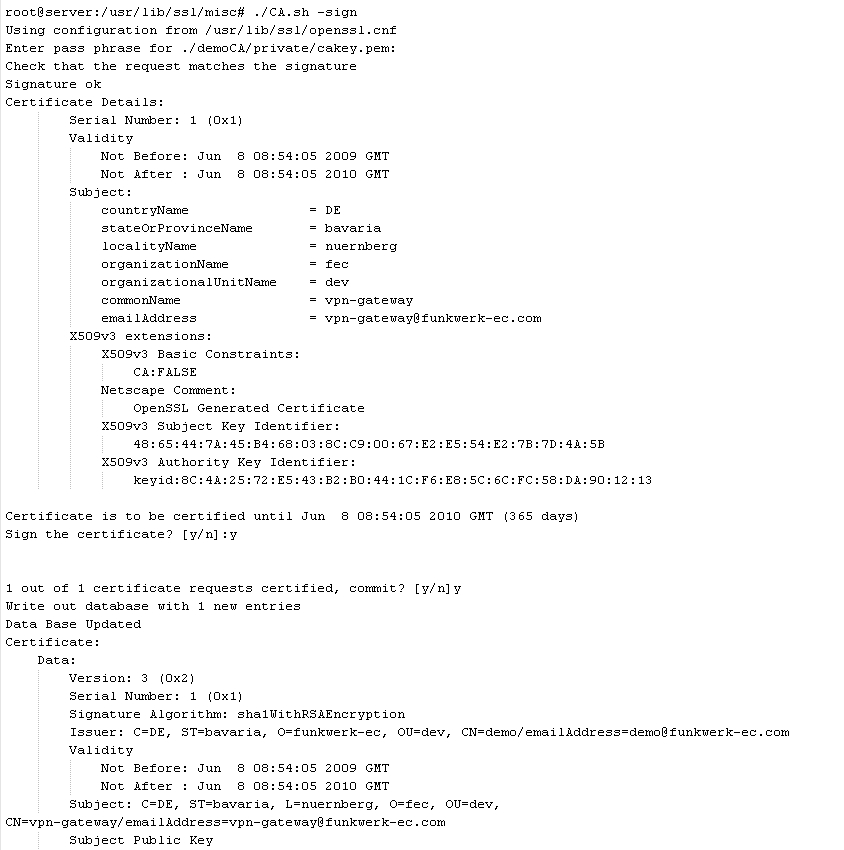

Im zweiten Schritt wird diese Zertifikatsanforderung mit dem Befehl

CA.sh -sign von der Zertifizierungsstelle signiert. Dadurch wird die Datei

newcert.pem erstellt. Nun sollte ein separater Ordner erstellt werden in dem der

Zertifikatsschlüssel, die Zertifikatsanforderung und das signierte Zertifikat aufbewart werden:

erstellen Sie einen neuen Ordner

mkdir ./vpn-gateway

kopieren Sie die temporären Dateien in den Ordner

verschieben Sie folgende Dateien in diesen Ordner

mv newreq.pem vpn-gateway/hinz_req.pem

mv newkey.pem vpn-gateway/hinz_key.pem

mv newcert.pem vpn-gateway/hinz_cert.pem

Im dritten Schritt wird das Zertifikat der Zertifizierungsstelle, das eben erstellte Benutzerzertifikat inklusive der Zertifikatsschlüssel in einer Datei im PKCS#12 Format exportiert. Diese Datei wird mit einem Passwort geschützt und ermöglicht die Übertragung der Zertifikate an das VPN-Gateway bzw. an einen VPN-Client. Folgendes Kommando wird dafür verwendet:

openssl pkcs12 -export -in vpn-gateway/newcert.pem -inkey vpn-gateway/newkey.pem -certfile

demoCA/cacert.pem -name vpn-gateway -out vpn-gateway/vpn-gateway1.p12

Die beschriebenen Schritte zum Erstellen eines Benutzerzertifikats werden am Beispiel des Zertifikats, welches für das VPN-Gateway erstellt wird, gezeigt.

Diese drei Schritte müssen analog für jeden der bintec Secure IPsec Clients™ durchgeführt werden.

Erstellung eines neuen Schlüssels sowie einer Zertifikatsanforderung:

Signierung der Zertifikatsanforderung mit der Zertifizierungsstelle:

Export der Zertifikate (CA Zertifikat und Kunden Zertifikat) incl. Schlüssel (public und private Key des Kunden) im PKCS#12 Format mittels OpenSSL:

| Copyright© Version 01/2020 bintec elmeg GmbH |