Installation des KOBIL SecOVID™

Zusätzliche Absicherung des VPN IPSec-Tunnels über ein Einmal-Passwort (optional) |

Um den VPN IPSec-Tunnel weiter abzusichern besteht die Möglichkeit eine Einmal-Passwort-Abfrage zu aktivieren. In diesem Beispiel wird die KOBIL SecOVID™ One-Time-Password Lösung beschrieben. Das Einmal-Passwort wird über einen Token generiert. Beim Aufbau des VPN IPSec-Tunnels wird dieses Einmal-Passwort am KOBIL SecOVID™ Radius Server authentifiziert.

Das Installationsprogramm des

KOBIL SecOVID™ Servers wird auf der CD über den Aufruf der Datei

win32\server\SECOVID Server.exe gestartet. Bitte lesen Sie die Ausgaben des Setups zu

Ihrer Information und folgen Sie den Anweisungen und Empfehlungen der Installationsroutine. Nach Abschluss der

Installationsroutine sollte das Logfile des

KOBIL SecOVID™ Servers überprüft werden um sicher zu stellen das der Server

gestartet wurde.

Installation des KOBIL SecOVID™

Zur Installation des KOBIL SecOVID™ Administrationstools unter Win32-Systemen gehen Sie wie folgt vor:

Starten Sie das Setup-Programm für die Treiber Ihres KOBIL-Chipkartenterminals über

/ Treiber-Setup/KOBILTreiberSetup.exe

Folgen Sie den Anweisungen des Setup-Programms und schließen Sie das Chipkartenterminal an wenn Sie dazu aufgefordert werden. Das Chipkartenterminal wird benötigt um den KOBIL SecOVID™ Server per Remoteconsole zu administrieren. Für die lokale Administration des KOBIL SecOVID™ Server wird das KOBIL-Chipkartenterminal nicht benötigt.

Zur Installation des

KOBIL SecOVID™ Administrationstools muss das Setup-Programm

/ win32/admin/Setup_admintools.exe, der Installations-CD, gestartet werden. Bitte

folgen Sie bei der Installation den weiteren Anweisungen des Setup-Programms.

Das

KOBIL SecOVID™ Administrationstool wird über das Menü

Start -> Programme -> SecOVID Admintools -> WxOvid gestartet. Nach dem ersten Start des

KOBIL SecOVID™ Admintools können die geheimen Tokendaten importiert und zur

SecOVID-Datenbank hinzugefügt werden. Bei einer SecOVID Teststellung liegen die Tokendaten im Klartext vor. Wenn Sie

die SecOVID Tokens gekauft haben, werden die Tokendaten in der Regel verschlüsselt geliefert. Der Import der Tokendaten

(z. B.

tokendaten_firma.db) erfolgt über das Menü

Sonstige Token -> Token importieren.

Starten des KOBIL SecOVID™ Admintools

Zur Zuweisung der Token an einen Benutzer müssen die Tokendatensätze gesperrt werden. Nach dem vorübergehenden Sperren eines Tokendatensatzes können durch das Editieren des Eintrags die Benutzerinformationen hinterlegt werden. Die Information im Feld Benutzername wird nach erfolgter Konfiguration am bintec Secure IPSec Client™ zur Erweiterten IPSec-Authentifizierung verwendet.

Benutzerinformation

Anschließend muss die Sperrung des Datensatzes rückgängig gemacht werden.

Sperrung aufheben

Ein erster Funktionstest kann mit dem Kommandozeilen Tool

radping.exe durchgeführt werden.

Radping initiert mit dem Einmal-Passwort eine Authentifizierungsanfrage an den SecOVID

RADIUS-Server. Das Tool wurde während der Installation im Verzeichnis

\etc\SecOVID\ hinterlegt.

Mit der Option

-u wird dem SecOVID Server der Benutzername und das One-Time-Password übergeben. Das

Einmal-Passwort muss mit dem Token des Benutzers generiert werden. Mit der Option

-S wird der SecOVID Server angesprochen. Für den ersten Funktionstest muss

radping direkt auf dem Server ausgeführt werden. Mit der Option

-k wird das RADIUS-Passwort übergeben. Der default Wert ist

geheim

. Das SecOVID Logfile (\etc\SecOVID\ovid.proto) gibt bei

einer erfolgreichen Authentifizierung folgende Meldung aus:

Funktionstest

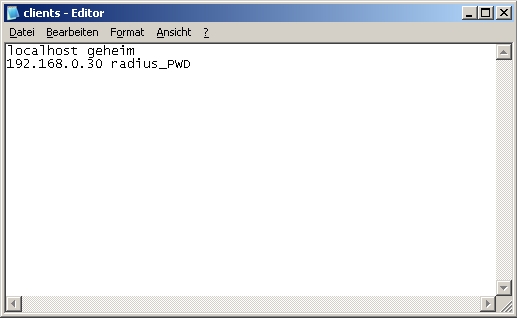

Alle RADIUS-Clients (z. B. das bintec VPN-Gateway oder die Testapplikation

radping) müssen am SecOVID Server als RADIUS-Client hinterlegt werden. Dazu wird die

Konfigurationsdatei

\etc\SecOVID\clients bearbeitet. In unserem Beispiel wird das bintec VPN-Gateway mit der

IP-Adresse 192.168.0.30 und dem RADIUS-Passowort

radius_PWD hinzugefügt. Dieses Passwort wird später auch am VPN-Gateway in den

RADIUS-Einstellungen hinterlegt. Damit die Änderungen wirksam werden, muss der Dienst SecOVID Server neu gestartet

werden.

Clients-Editor

| Copyright© Version 01/2020 bintec elmeg GmbH |