Portkonfiguration

|

Hinweis |

|

Während der gesamten Konfiguration sollte der Rechner, von dem aus der Router konfiguriert wird, am

Ethernet-Port 1 angeschlossen sein. Andernfalls sperrt man sich während der Konfiguration wiederholt aus dem Router

aus.

|

Als erstes werden die Ethernet-Ports als getrennte Schnittstellen konfiguriert und jedem Port wird

aufsteigend, beginnend mit en1-0, eine eigene Schnittstelle zugewiesen.

-

Gehen Sie zu

Physikalische Schnittstellen -> Ethernet-Ports -> Portkonfiguration.

Gehen Sie folgendermaßen vor um die Ports den Schnittstellen zuzuordnen:

-

Wählen Sie bei

Ethernet-Schnittstellenauswahl für die

Switch-Ports

1 bis

5

en1-0

bis

en1-4

im Dropdown-Menü aus.

-

Bestätigen Sie mit

OK.

Anschließend wird der WAN- bzw. Internetzugang eingerichtet. Zur Konfiguration eines Internetzugangs

verfügt das

GUI™ über einen

Assistenten. Gehen Sie dazu in folgendes Menü:

-

Gehen Sie zu

Assistenten -> Internet -> Internetverbindungen -> Neu.

-

Wählen Sie bei

Verbindungstyp den passenden Verbindungstyp Ihres Internetzugangs aus, in

unserem Beispiel

Externes Gateway/Kabelmodem

.

-

Klicken Sie auf

Weiter, um eine neue Internetverbindung zu konfigurieren.

Im Folgenden wird die Einstellung für ein externes Gateway beschrieben:

-

Im Menüpunkt

Physischer Ethernet-Port wählen Sie den physikalischen Ethernet-Port aus, an dem

das xDSL-Modem, bzw. der Internet-Uplink angeschlossen ist, hier

ETH5

.

-

Bei

Internet Service Provider wählen Sie

-Benutzerdefiniert-

aus.

-

Deaktivieren Sie die Option

IP-Parameter dynamisch abrufen.

-

Geben Sie bei

Lokale IP-Adresse die Daten Ihres Internetzugangs ein, z. B.

1.2.3.4

.

-

Bei

Gateway-IP-Adresse geben Sie die Adresse des Gateways ein, z. B.

1.2.3.1

.

-

Geben Sie die entsprechende

Netzmaske ein, z. B.

255.255.255.0

.

-

Bei

DNS-Server 1 geben Sie die IP-Adresse des Name-Servers ein, z. B.

1.2.3.1

.

-

Bestätigen Sie Ihre Angaben mit

OK.

Variante:

-

Ist der Uplink ein xDSL-Zugang eines Providers, kann man stattdessen im ersten Schritt des

Internetzugangsassistenten das

Interne Modem

als

Verbindungstyp auswählen.

-

Die interne

Netzwerkschnittstelle heißt in diesem Fall in der Regel

WAN_Providername

statt

en1-4

und taucht nach abgeschlossener Konfiguration im Menü

Netzwerk -> Routen -> IP-Routen als Schnittstelle für das Standardgateway auf. (Im einfachsten Fall ist das der einzige

Eintrag mit Ziel-IP-Adresse und Netzmaske gleich

0.0.0.0

.)

-

Der Name der

Schnittstelle ist für spätere Konfigurationsschritte in der Firewalleinrichtung

relevant.

|

Hinweis |

|

Diese Schnittstelle darf nicht mit der ebenfalls vorhandenen (zugrundeliegenden)

ethoa

-Schnittstelle verwechselt werden.

|

Anschließend werden die LAN-Schnittstellen konfiguriert.

Konfigurieren Sie die Ethernet-Schnittstelle, indem Sie den Standardeintrag bearbeiten. Klicken Sie dazu

bei dem vorhandenen Eintrag

<en1-0> auf das

-Symbol.

-Symbol.

-

Gehen Sie zu

LAN -> IP-Konfiguration -> Schnittstellen ->

.

.

Gehen Sie folgendermaßen vor, um die Ethernet-Schnittstelle zu konfigurieren:

-

Geben Sie die statische

IP-Adresse

10.0.0.1

und die

Netzmaske

255.255.255.0

ein.

-

Bestätigen Sie mit

OK.

|

Hinweis |

|

Nachdem Sie die Konfiguration mit

OK bestätigt haben, haben Sie sich (einmalig) aus dem Router ausgesperrt. Melden

Sie sich auf der soeben neu eingerichteter

IP-Adresse

10.0.0.1

für

en1-0

erneut an (ggf. muss die Netzkonfiguration des eigenen Rechners zuvor

angepasst werden).

|

-

Danach wird auf der Ethernet-Schnittstelle

en1-1

die statische

IP-Adresse

10.0.1.1

mit der

Netzmaske

255.255.255.0

eingerichtet.

-

Bestätigen Sie mit

OK.

-

Zum Schluss wird noch die Ethernet-Schnittstelle

en1-2

mit der statischen

IP-Adresse

10.0.2.1

und mit der

Netzmaske

255.255.255.0

eingerichtet. Die Ethernet-Schnittstelle

en1-3

bleibt ungenutzt.

-

Bestätigen Sie mit

OK.

Im nächsten Schritt werden zwei virtuelle Schnittstellen basierend auf

en1-0

hinzugefügt.

-

Gehen Sie zu

LAN -> IP-Konfiguration -> Schnittstellen -> Neu.

Gehen Sie folgendermaßen vor, um die erste virtuelle Schnittstelle zu konfigurieren:

-

Bei

Basierend auf Ethernet-Schnittstelle wählen Sie die Schnittstelle

en1-0

aus.

-

Weisen Sie der Schnittstelle die

VLAN-ID

10

zu.

-

Bei

IP-Adresse / Netzmaske klicken Sie auf

Hinzufügen.

-

Die erste virtuelle Schnittstelle bekommt die statische

IP-Adresse

10.0.10.1

und die

Netzmaske

255.255.255.0

.

-

Bestätigen Sie mit

OK.

Konfigurieren Sie die zweite virtuelle Schnittstelle wie folgt:

-

Bei

Basierend auf Ethernet-Schnittstelle wählen Sie die Schnittstelle

en1-0

aus.

-

Weisen Sie der Schnittstelle die

VLAN-ID

20

zu.

-

Bei

IP-Adresse / Netzmaske klicken Sie auf

Hinzufügen.

-

Die zweite virtuelle Schnittstelle bekommt die statische

IP-Adresse

10.0.20.1

und die

Netzmaske

255.255.255.0

.

-

Bestätigen Sie mit

OK.

Ergebnis:

Systemzugangs- und Firewalleinrichtung

Im Menü

Zugriff wird der administrativer Zugriff zum Gerät konfiguriert. Zuerst werden alle

Konfigurationsdienste des Routers auf die administrative Ethernet-Schnittstelle

en1-0

beschränkt.

-

Gehen Sie zu

Systemverwaltung -> Administrativer Zugriff -> Zugriff.

Gehen Sie folgendermaßen vor:

-

Wählen Sie für die

Schnittstelle

en1-0

die Konfigurationsdienste des Routers

Telnet

,

SSH

,

HTTP

,

HTTPS

,

Ping

und

SNMP

aus.

-

Auf allen anderen Schnittstellen soll nur

Ping

erlaubt sein. Es wird nicht empfohlen, Ping ebenfalls zu sperren, da dadurch

die Fehlersuche im LAN unnötig (ohne Sicherheitsgewinn) erschwert wird.

-

Klicken Sie auf

OK.

Auch das Einstellen der

Passwörter gehört zu den grundlegenden Systemeinstellungen. Ändern Sie unbedingt die

Passwörter, um unberechtigten Zugriff auf das Gerät zu verhindern.

-

Gehen Sie zu

Systemverwaltung -> Globale Einstellungen -> Passwörter.

-

Geben Sie das Passwort für den Benutzernamen

admin

an.

-

Bestätigen Sie das Passwort, indem Sie es erneut angeben.

-

Klicken Sie auf

OK.

Anschließend wird die

Firewall für das LAN eingerichtet. Definieren Sie eine Gruppe, die alle Dienste beinhaltet,

die vom Router selbst im LAN angeboten werden dürfen.

-

Gehen Sie zu

Firewall -> Dienste -> Gruppen -> Neu.

Gehen Sie folgendermaßen vor:

-

Geben Sie bei

Beschreibung

Lokale-Dienste

für die Gruppe ein.

-

Wählen Sie die

Mitglieder der Gruppe aus, z. B.

echo

,

dns

,

dhcp

,

ntp

. Aktivieren Sie dazu das Feld in der Spalte

Mitglieder.

-

Bestätigen Sie mit

OK.

Im nächsten Schritt werden die Adresslisten der Firewall definiert. Standardmäßig ist nur der Eintrag

ANY

vorhanden.

-

Gehen Sie zu

Firewall -> Adressen -> Adressliste -> Neu.

Gehen Sie folgendermaßen vor:

-

Geben Sie bei

Beschreibung

Broadcast

ein.

-

Geben Sie als

IP-Adresse und

Netzmaske

255.255.255.255

und

255.255.255.255

ein.

-

Bestätigen Sie mit

OK.

Definieren Sie weitere LAN-IP-Adresslisten.

-

Für

Mitarbeiter-LAN-GW

(en1-1) die

IP-Adresse

10.0.1.1

mit der

Netzmaske

255.255.255.255

.

-

Bestätigen Sie mit

OK.

-

Für

Gast-LAN-GW

(en1-2) die

IP-Adresse

10.0.2.1

mit der

Netzmaske

255.255.255.255

.

-

Bestätigen Sie mit

OK.

-

Für

Mitarbeiter-WLAN-GW

(en1-0-1) die

IP-Adresse

10.0.10.1

mit der

Netzmaske

255.255.255.255

.

-

Bestätigen Sie mit

OK.

-

Und für

Gast-WLAN-GW

(en1-0-2) die

IP-Adresse

10.0.20.1

mit der

Netzmaske

255.255.255.255

.

-

Bestätigen Sie mit

OK.

|

Hinweis |

|

Die IP-Adressen in der Firewall müssen zur IP-Konfiguration der jeweiligen Schnittstellen passen (und bei

Konfigurationsänderung angepasst werden). Die Maske muss immer 255.255.255.255 sein und hat nichts mit der Netzmaske

der jeweiligen Netze zu tun. Die Maske schränkt den Bereich der jeweiligen Adressliste auf genau die eine angegebene

IP-Adresse ein.

|

Die Liste der konfigurierten Adressen sieht nun wie folgt aus:

Jetzt müssen Sie noch die Schnittstellen für die einzelnen Benutzergruppen definieren.

-

Gehen Sie zu

Firewall -> Schnittstellen -> IPv4-Gruppen -> Neu.

Gehen Sie folgendermaßen vor, um die Gruppe

Mitarbeiter

einzurichten:

-

Geben Sie als

Beschreibung der Gruppe

Mitarbeiter

ein.

-

Wählen Sie aus den konfigurierten Schnittstellen als

Mitglieder der Gruppe

LAN_EN1-1

und

LEASED_EN1-0-1

aus.

-

Bestätigen Sie mit

OK.

Definieren Sie eine weitere Gruppe

Gast

wie folgt:

-

Geben Sie als

Beschreibung der Gruppe

Gast

ein.

-

Wählen Sie als

Mitglieder der Gruppe

LAN_EN1-2

und

LEASED_EN1-0-2

aus.

-

Bestätigen Sie mit

OK.

Einrichtung Schnittstellen-Gruppe

Benutzer

(Mitarbeiter und Gäste).

-

Geben Sie als

Beschreibung der Gruppe

Benutzer

ein.

-

Wählen Sie als

Mitglieder der Gruppe

LAN_EN1-1

,

LAN_EN1-2

,

LEASED_EN1-0-1

und

LEASED_EN1-0-2

aus.

-

Bestätigen Sie mit

OK.

Die Liste der konfigurierten Gruppen sieht nun wie folgt aus:

Nun können basierend auf diesen Definitionen die eigentlichen Firewallregeln erstellt werden. Als Erstes

muss die Regel für den Administratorenbereich auf

en1-0

definiert werden (andernfalls sperrt man sich sofort komplett aus).

-

Gehen Sie zu

Firewall -> Richtlinien -> IPv4-Filterregeln -> Neu.

Gehen Sie folgendermaßen vor:

-

Wählen Sie die

Quelle des Pakets aus, hier

LAN_EN1-0

.

-

Wählen Sie als

Ziel

ANY

aus. Weder Ziel-Schnittstelle noch Ziel-Adresse werden überprüft.

-

Bei

Dienste wählen Sie

any

(alle Dienste) aus.

-

Wählen Sie die

Aktion aus die angewendet werden soll, hier

Zugriff

. Die Pakete werden entsprechend den Angaben weitergeleitet.

-

Bestätigen Sie mit

OK.

-

Als nächste Regel darf die

Quellgruppe

Mitarbeiter

auf die

Zielgruppe

Benutzer

über

Dienste

any

zugreifen.

-

Bestätigen Sie mit

OK.

-

Daran anschließend wird eine Regel erstellt, mit der von der

Quellgruppe

Gast

auf die

Zielgruppe

Gast

über

Dienste

any

zugegriffen werden darf.

-

Bestätigen Sie mit

OK.

-

Mit einer weiteren Regel sollen alle

Benutzer

auf das Internet zugreifen können: Wählen Sie als

Quelle

Benutzer

, als

Ziel

LAN_EN1-4

, und als

Dienst

any

aus.

-

Bestätigen Sie mit

OK.

|

Hinweis |

|

Falls ein Internetzugang über ein internes xDSL-Modem eingerichtet wurde, muss die entsprechende

WAN-Schnittstelle (

WAN_Providername

) statt

LAN_EN1-4

als

Ziel ausgewählt werden.

|

Bis jetzt sind lediglich Zugriffsregeln für über den Router verbundene Netzbereiche definiert und niemand

außer dem Systembereich an der Schnittstelle

en1-0

darf auf lokal im Router definierte IP-Adressen zugreifen.

Um grundlegende Dienste wie zum Beispiel

dns

,

dhcp

usw. nutzen zu können, muss der

Zugriff auf die auf dem Router gebundene IP-Adresse der jeweiligen Schnittstelle

explizit erlaubt werden.

-

Gehen Sie zu

Firewall -> Richtlinien -> IPv4-Filterregeln -> Neu.

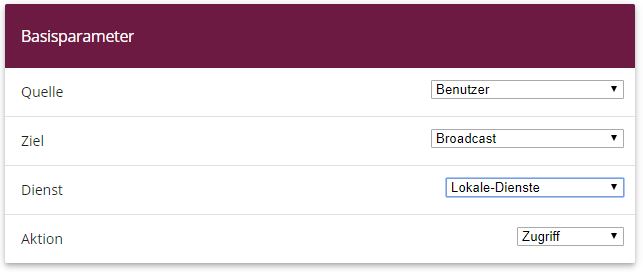

Gehen Sie folgendermaßen vor:

-

Wählen Sie als

Quelle des Pakets die Gruppe

Benutzer

aus.

-

Wählen Sie als

Ziel die zuvor definierte Adresse

Broadcast

aus.

-

Bei

Dienste wählen Sie die Dienstgruppe aus, auf die die Benutzer zugreifen dürfen,

hier

Lokale-Dienste

.

-

Wählen Sie die

Aktion aus, die angewendet werden soll, hier

Zugriff

. Die Pakete werden entsprechend den Angaben weitergeleitet.

-

Bestätigen Sie mit

OK.

-

In der nächsten Regel wählen Sie als

Quelle

LAN_EN1-1

aus. Wählen Sie als

Ziel die zuvor definierte Adresse

Mitarbeiter-LAN-GW

, als

Dienst wählen Sie

Lokale-Dienste

und als

Aktion

Zugriff

aus.

-

Bestätigen Sie mit

OK.

-

In der darauffolgenden Regel wählen Sie die

Quelle

LAN_EN1-2

aus. Wählen Sie als

Ziel die zuvor definierte Adresse

Gast-LAN-GW

, als

Dienst wählen Sie

Lokale-Dienste

und die

Aktion

Zugriff

aus.

-

Bestätigen Sie mit

OK.

-

Als nächste Regel wählen Sie als

Quelle

LEASED_EN1-0-1

, als

Ziel die zuvor definierte Adresse

Mitarbeiter-WLAN-GW

, als

Dienst

Lokale-Dienste

und als

Aktion

Zugriff

aus.

-

Bestätigen Sie mit

OK.

-

In der letzten Regel wählen Sie die

Quelle

LEASED_EN1-0-2

aus. Wählen Sie als

Ziel die zuvor definierte Adresse

Gast-WLAN-GW

, als

Dienst wählen Sie

Lokale-Dienste

und die

Aktion

Zugriff

aus.

-

Bestätigen Sie mit

OK.

Die Liste der konfigurierten Filterregeln sieht nun wie folgt aus:

Alle übrigen Daten, die nicht zu den obigen Regeln passen, werden von der Firewall automatisch verworfen.

Es muss also keine explizite Schlussregel angelegt werden, welche den übrigen Datenverkehr verwirft. Dies bedeutet

auch, dass mit der bestehenden Firewallkonfiguration jeglicher vom WAN/Internet (in unserem Beispiel

en1-4

) initiierte IP-Datenverkehr auf den Router und ins LAN unterbunden ist. Ist ein

Zugriff von außen erwünscht, müssen hierzu eigene Firewallregeln mit der WAN-Schnittstelle (hier

LAN_EN1-4

) als Quelle definiert werden.

Zum Schluss überprüfen Sie noch, ob die Firewall eingeschaltet ist. Gehen Sie dazu in folgendes Menü:

-

Gehen Sie zu

Firewall -> Richtlinien -> Optionen.

Die Option

Status der IPv4-Firewall muss auf

Aktiviert

gesetzt sein.

DHCP-Server-Konfiguration

Im Anschluss müssen nun insgesamt 5 DHCP-Server passend zum Netz der jeweiligen Schnittstelle konfiguriert

werden.

-

Gehen Sie zu

Lokale Dienste -> DHCP-Server -> IP-Pool-Konfiguration -> Neu.

Gehen Sie folgendermaßen vor, um den IP-Adress-Pool für die Slave-APs einzurichten:

-

Geben Sie einen

IP-Poolnamen ein, um den IP-Pool eindeutig zu benennen, z. B.

Slave-APs

.

-

Geben Sie einen

IP-Adressbereich an. In unserem Beispiel nehmen wir den IP-Adressbereich von

10.0.0.10

bis

10.0.0.29

. Die Größe des IP-Adressbereichs richtet sich nach der Anzahl der maximal

benötigten Access Points (in unserem Beispiel 6 plus Reserve). Die übrigen Adressen können somit für andere

Infrastruktur im selben Netz verwendet werden.

-

Bestätigen Sie Ihre Angaben mit

OK.

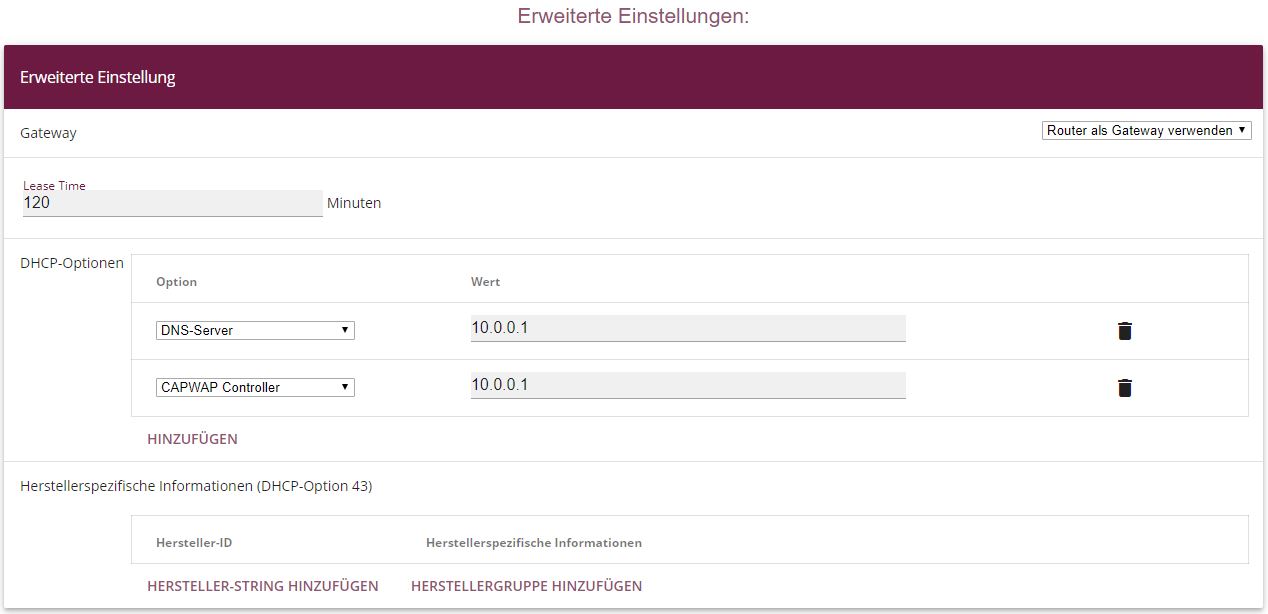

Im Menü

Lokale Dienste -> DHCP-Server -> DHCP-Konfiguration -> Neu können Sie nun die weitere Konfiguration vornehmen.

Gehen Sie folgendermaßen vor:

-

Bei

Schnittstelle wählen Sie die logische Schnittstelle

en1-0

aus.

-

Wählen Sie einen gültigen

IP-Pool aus, hier z. B.

Slave-APs

.

-

Klicken Sie auf

Erweiterte Einstellungen.

-

Für das

Gateway belassen Sie die Einstellung

Router als Gateway verwenden

. Die momentane IP-Adresse der Schnittstelle

en1-0

wird als Standardgateway an die DHCP-Geräte propagiert.

-

Bei

DHCP-Optionen klicken Sie auf

Hinzufügen.

-

Wählen Sie die Option

DNS-Server

aus, und geben Sie die IP-Adresse der Schnittstelle

en1-0

ein, hier

10.0.0.1

.

-

Klicken Sie erneut auf

Hinzufügen.

-

Wählen Sie die Option

CAPWAP Controller

aus, und geben Sie die IP-Adresse der Schnittstelle

en1-0

ein, hier

10.0.0.1

.

-

Bestätigen Sie Ihre Angaben mit

OK.

Weitere DHCP-Optionen sind für den korrekten Betrieb der Slave-Access Points nicht notwendig.

Im nächsten Schritt wird der

DHCP Pool

Mitarbeiter-WLAN

eingerichtet.

Gehen Sie zu

Lokale Dienste -> DHCP-Server -> IP-Pool-Konfiguration-> Neu.

-

Geben Sie einen

IP-Poolnamen ein, um den IP-Pool eindeutig zu benennen, z. B.

Mitarbeiter-WLAN

.

-

Geben Sie einen

IP-Adressbereich an, in unserem Beispiel den IP-Adressbereich von

10.0.10.10

bis

10.0.10.254

. Die noch freien 8 Adressen unterhalb von 10.0.10.10 können somit für

weitere statisch konfigurierte Infrastruktur im selben Netz verwendet werden.

-

Bestätigen Sie Ihre Angaben mit

OK.

-

Gehen Sie in das Menü

Lokale Dienste -> DHCP-Server -> DHCP-Konfiguration -> Neu.

-

Bei

Schnittstelle wählen Sie die Schnittstelle

en1-0-1

aus.

-

Wählen Sie einen gültigen

IP-Pool aus, hier z. B.

Mitarbeiter-WLAN

.

-

Klicken Sie auf

Erweiterte Einstellungen.

-

Für das

Gateway belassen Sie die Einstellung

Router als Gateway verwenden

.

-

Bei

DHCP-Optionen klicken Sie auf

Hinzufügen.

-

Wählen Sie die Option

DNS-Server

aus, und geben Sie die IP-Adresse der Schnittstelle

en1-0

ein, hier

10.0.10.1

.

-

Bestätigen Sie Ihre Angaben mit

OK.

Gehen Sie folgendermaßen vor, um einen weiteren IP-Adress-Pool für den

Gast-WLAN

einzurichten:

Gehen Sie zu

Lokale Dienste -> DHCP-Server -> IP-Pool-Konfiguration-> Neu.

-

Geben Sie einen

IP-Poolnamen ein, z. B.

Gast_WLAN

.

-

Geben Sie einen

IP-Adressbereich an, in unserem Beispiel den IP-Adressbereich von

10.0.20.10

bis

10.0.20.254

.

-

Bestätigen Sie mit

OK.

-

Gehen Sie in das Menü

Lokale Dienste -> DHCP-Server -> DHCP-Konfiguration -> Neu.

-

Bei

Schnittstelle wählen Sie die Schnittstelle

en1-0-2

aus.

-

Wählen Sie einen gültigen

IP-Pool aus, hier z. B.

Gast-WLAN

.

-

Klicken Sie auf

Erweiterte Einstellungen.

-

Für das

Gateway belassen Sie die Einstellung

Router als Gateway verwenden

.

-

Bei

DHCP-Optionen klicken Sie auf

Hinzufügen.

-

Wählen Sie die Option

DNS-Server

aus, und geben Sie die IP-Adresse der Schnittstelle, hier

10.0.20.1

, ein.

-

Bestätigen Sie Ihre Angaben mit

OK.

Verfahren Sie analog, um den

DHCP Pool für das

Mitarbeiter-Ethernet

zu konfigurieren.

Gehen Sie zu

Lokale Dienste -> DHCP-Server -> IP-Pool-Konfiguration-> Neu.

-

Geben Sie einen

IP-Poolnamen ein, z. B.

Mitarbeiter-Ethernet

.

-

Geben Sie einen

IP-Adressbereich an, in unserem Beispiel den IP-Adressbereich von

10.0.1.10

bis

10.0.1.254

.

-

Bestätigen Sie mit

OK.

-

Gehen Sie in das Menü

Lokale Dienste -> DHCP-Server -> DHCP-Konfiguration -> Neu.

-

Bei

Schnittstelle wählen Sie die Schnittstelle

en1-1

aus.

-

Wählen Sie einen gültigen

IP-Pool aus, hier z. B.

Mitarbeiter-Ethernet

.

-

Klicken Sie auf

Erweiterte Einstellungen.

-

Für das

Gateway belassen Sie die Einstellung

Router als Gateway verwenden

.

-

Bei

DHCP-Optionen klicken Sie auf

Hinzufügen.

-

Wählen Sie die Option

DNS-Server

aus, und geben Sie die IP-Adresse der Schnittstelle, hier

10.0.1.1

, ein.

-

Bestätigen Sie Ihre Angaben mit

OK.

Am Schluss konfigurieren Sie noch den

DHCP Pool für das

Gast-Ethernet

.

Gehen Sie zu

Lokale Dienste -> DHCP-Server -> IP-Pool-Konfiguration-> Neu.

-

Geben Sie einen

IP-Poolnamen ein, z. B.

Gast-Ethernet

.

-

Geben Sie einen

IP-Adressbereich an. In unserem Beispiel den IP-Adressbereich von

10.0.2.10

bis

10.0.2.254

.

-

Bestätigen Sie mit

OK.

-

Gehen Sie in das Menü

Lokale Dienste -> DHCP-Server -> DHCP-Konfiguration -> Neu.

-

Bei

Schnittstelle wählen Sie die Schnittstelle

en1-2

aus.

-

Wählen Sie einen gültigen

IP-Pool aus, hier z. B.

Gast-Ethernet

.

-

Klicken Sie auf

Erweiterte Einstellungen.

-

Für das

Gateway belassen Sie die Einstellung

Router als Gateway verwenden

.

-

Bei

DHCP-Optionen klicken Sie auf

Hinzufügen.

-

Wählen Sie die Option

DNS-Server

aus, und geben Sie die IP-Adresse der Schnittstelle, hier

10.0.2.1

ein.

-

Bestätigen Sie Ihre Angaben mit

OK.

Die Liste der konfigurierten DHCP Pools sieht nun wie folgt aus:

WLAN Controller-Einrichtung

Nun kann der

Wireless LAN Controller auf der Schnittstelle

en1-0

aktiviert werden.

-

Gehen Sie zu

Wireless LAN Controller -> Controller-Konfiguration -> Allgemein.

Gehen Sie folgendermaßen vor:

-

Die

Region muss passend zum Standort der Access Points eingerichtet werden, in

unserem Beispiel

Germany

. Die WLAN-Funkmodule der Access Points werden damit nur innerhalb des

gesetzlich erlaubten Rahmens des jeweiligen Landes betrieben.

-

Als

Schnittstelle des WLAN Controllers wählen Sie

en1-0

aus.

-

Nach der Auswahl der Schnittstelle wechselt die

DHCP-Server-Einstellungen automatisch auf

Intern

.

-

Unter

IP-Adressbereich wird der Adressbereich angezeigt, der im Menü DHCP-Pools auf

der Schnittstelle

en1-0

konfiguriert wurde, hier

10.0.0.10

-

10.0.0.29

.

-

Belassen Sie den

Slave-AP-Standort auf

Lokal (LAN)

.

-

Bestätigen Sie mit

OK.

Die Einstellungen sind jetzt aktiv und der WLAN Controller wird gestartet.

Anschließend werden die

Drahtlosnetzwerke (VSS) bearbeitet.

Gehen Sie in folgendes Menü, um Ihr WLAN-Netzwerk zu erstellen:

-

Gehen Sie zu

Wireless LAN Controller -> Slave-AP-Konfiguration -> Drahtlosnetzwerke (VSS).

Konfigurieren Sie die WLAN-Verbindung, indem Sie den Standardeintrag bearbeiten. Klicken Sie dazu bei dem

vorhandenen Eintrag

<vss-1> auf das

-Symbol.

-Symbol.

Gehen Sie folgendermaßen vor:

-

Unter

Netzwerkname (SSID) tragen Sie z. B.

Mitarbeiter

ein. Die Option Sichtbar bleibt aktiviert.

-

Den

Sicherheitsmodus stellen Sie auf

WPA-PSK

.

-

Den

WPA-Modus lassen Sie auf

WPA und WPA2

.

-

Der

WPA Cipher wird auf

TKIP

gesetzt.

-

Setzen Sie den

WPA2 Cipher auf

AES

.

-

Der

Preshared Key ist das WLAN-Zugangspasswort für alle Mitarbeiter. Geben Sie eine

ASCII-Zeichenfolge mit 8 - 63 Zeichen ein.

-

Aktivieren Sie die Option

VLAN.

-

Geben Sie die

VLAN-ID

10

ein.

Dies bewirkt, dass alle Daten der später mit der SSID

Mitarbeiter

verbundenen WLAN-Geräte von den Slave-Access Points im Ethernet mit der

VLAN-ID

10

markiert werden. Somit ist der Mitarbeiterdatenverkehr zwischen Router und Access

Points auch auf Ethernet-Ebene (Layer 2) ein eigenständiger Netzbereich.

-

Bestätigen Sie mit

OK.

Wählen Sie die Schaltfläche

Neu, um ein Drahtlosnetzwerk für den Gastzugang zu konfigurieren.

-

Gehen Sie zu

Wireless LAN Controller -> Slave-AP-Konfiguration -> Drahtlosnetzwerke (VSS) -> Neu.

Gehen Sie folgendermaßen vor:

-

Unter

Netzwerkname (SSID) tragen Sie z. B.

Gast

ein. Die Option Sichtbar bleibt aktiviert.

-

Den

Sicherheitsmodus stellen Sie auf

WPA-PSK

.

-

Den

WPA-Modus lassen Sie auf

WPA und WPA2

.

-

Der

WPA Cipher wird auf

TKIP

gesetzt.

-

Setzen Sie den

WPA2 Cipher auf

AES

.

-

Das

Preshared Key ist das WLAN-Zugangspasswort für alle Gäste. Geben Sie eine ASCII

Zeichenfolge mit 8 - 63 Zeichen ein.

-

Aktivieren Sie die Option

VLAN.

-

Geben Sie die

VLAN-ID

20

ein.

-

Bestätigen Sie mit

OK.

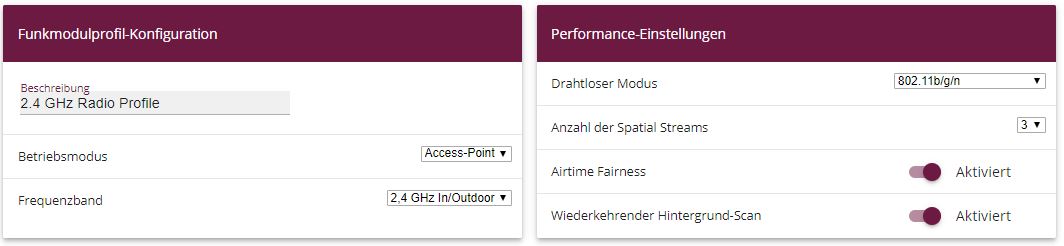

Im nächsten Schritt werden die

Funkmodulprofile bearbeitet. Konfigurieren Sie die

Funkmodulprofile, indem Sie den Standardeintrag bearbeiten.

-

Gehen Sie zu

Wireless LAN Controller -> Slave-AP-Konfiguration -> Funkmodulprofile .

-

Klicken Sie bei dem vorhandenen Eintrag

<2.4 GHz Radio Profile> auf das

-Symbol.

-Symbol.

Gehen Sie folgendermaßen vor:

-

Belassen Sie die Einstellung

Frequenzband =

2.4 GHz In/Outdoor

.

-

Wählen Sie bei

Drahtloser Modus

802.11 g/n

aus. Die Änderung des

Drahtlosen Modus bewirkt, dass alte relativ rar gewordene WLAN-Geräte, die nur

802.11b sprechen, das WLAN nicht mehr nutzen können. Der große Vorteil nur 802.11g/n zu erlauben besteht darin, dass

der Datendurchsatz für alle angeschlossenen WLAN-Geräte nicht mehr automatisch drastisch reduziert wird, sobald ein

WLAN-Gerät versucht im 802.11b-Modus ins WLAN-Netz zu gelangen.

-

Aktivieren Sie die Option

Burst-Mode, um die Übertragungsgeschwindigkeit zu erhöhen.

-

Klicken Sie auf

Erweiterte Einstellungen.

-

Wählen Sie den gewünschten

Kanalplan aus. Mit

Benutzerdefiniert

können Sie die gewünschten Kanäle selbst auswählen.

-

Unter

Benutzerdefinierter Kanalplan wählen Sie die erlaubten Kanäle,

1

,

5

,

9

und

13

aus. Dieser Kanalplan ist für alle Länder, in denen die Kanäle 1 bis 13 erlaubt

sind, als optimaler Kanalplan empfohlen und hat bei 802.11g/n keine (nennenswerte) Frequenzüberlappung. Die Access

Points haben somit mehr Auswahlmöglichkeiten, einen möglichst störungsfreien Kanal zu nutzen, was die

Leistungsfähigkeit und Zuverlässigkeit des gesamten WLANs steigert.

-

Aktivieren Sie die Funktion

Short Guard Interval, um das Guard Interval (= Zeit zwischen der Übertragung von

zwei Datensymbolen) von 800 ns auf 400 ns zu verkürzen.

-

Belassen Sie die übrigen Einstellungen und bestätigen Sie mit

OK.

Somit sind alle benötigten Profile im WLAN Controller eingerichtet.

Jetzt werden die Access Points aktiviert und eingerichtet. Im Menü

Slave Access Points wird eine Liste aller mit Hilfe des

Wizard gefundenen APs angezeigt, hier z. B. eine

bintec W2003ac™.

-

Gehen Sie zu

Wireless LAN Controller -> Slave-AP-Konfiguration -> Slave Access Points.

|

Hinweis |

|

Wenn keine Access Points angezeigt werden, empfiehlt es sich, nochmals die DHCP-Server-Einstellungen für

den

DHCP-Pool

Slave-APs

zu überprüfen, ob er auf die korrekte Schnittstelle (hier

en1-0

) gebunden ist und die CAPWAP-Option korrekt (hier

10.0.0.1

) eingerichtet ist. Überprüfen Sie auch, ob im Systembereich auf einem anderen

Gerät versehentlich ein weiterer DHCP-Server aktiv ist. Schalten Sie alle Access Points aus und wieder ein, damit sie

nochmal die Netzkonfigurationseinstellungen vom DHCP-Server beziehen.

|

Zum Schluss werden die zuvor konfigurierten

Funkmodulprofile und

Drahtlosnetzwerke für jeden Access Point eingerichtet.

-

Gehen Sie zu

Wireless LAN Controller -> Slave-AP-Konfiguration -> Slave Access Points

.

.

Gehen Sie folgendermaßen vor:

-

Bei

Standort geben Sie z. B.

Konferenzraum

ein.

-

Bei

Beschreibung geben Sie z. B.

Marketing

ein.

-

Bei

CAPWAP-Verschlüsselung belassen Sie

Aktiviert

.

-

Bei

Betriebsmodus belassen Sie

Ein

. Dies bewirkt, dass alle Einstellungen in den gewählten Funkmodulprofilen

verwendet werden.

-

Als

Aktives Funkmodulprofil wählen Sie das zuvor konfigurierte Funkmodulprofil, hier

2.4 GHz Radio Profile

aus.

-

Den

Kanal belassen Sie auf

Auto

(er wird somit anhand des Kanalplan des Funkprofils und der WLAN-Umgebung

dynamisch bestimmt).

-

Bei

Zugewiesen Drahtlosnetzwerke (VSS) werden die beiden konfigurierten

Drahtlosnetzwerke

Mitarbeiter

und

Gast

dem Funkmodul zugewiesen.

-

Bestätigen Sie mit

OK.

Konfigurieren Sie analog dazu alle gefundenen Access-Points.

|

Hinweis |

|

Jeder Access Point muss eine eindeutige Standortbezeichnung bekommen. Andernfalls wird man im laufenden

Betrieb die Access Points nicht mehr voneinander unterscheiden können.

|

Die Liste der konfigurierten Access Points (hier z. B. eine

w2003ac™) sieht nun wie folgt aus:

Nachdem alle Access Points eingerichtet sind, werden sie nach einer kurzen Initialisierungsphase mit dem

Status

Managed

gekennzeichnet und sind somit nun in Betrieb. Zudem sind sie durch den

WLAN-Controller gegen jede Art eines externen Konfigurationszugriffs gesperrt.

Durch Klicken auf die

-Schaltfläche oder die

-Schaltfläche oder die

-Schaltfläche in der Spalte

Aktion wählen Sie aus, ob der

gewählte Access Point vom WLAN Controller verwaltet werden soll.

-Schaltfläche in der Spalte

Aktion wählen Sie aus, ob der

gewählte Access Point vom WLAN Controller verwaltet werden soll.

Sie können einen Access Point vom WLAN Controller trennen und ihn somit aus Ihrer WLAN-Infrastruktur

entfernen, indem Sie auf die

-Schaltfläche klicken. Der Access Point bekommt dann den Status

Gefunden

, aber nicht mehr

Managed

.

-Schaltfläche klicken. Der Access Point bekommt dann den Status

Gefunden

, aber nicht mehr

Managed

.

Die auf der Übersichtsseite angezeigten momentan verwendeten WLAN-Kanäle sind noch nicht optimal, da sich

die Access Points während der initialen Inbetriebnahme nur auf die allgemeine WLAN-Umgebung abstimmen konnten.

Klicken Sie unter

Neue Kanalfestlegung auf die Schaltfläche

START, um die zugewiesenen Kanäle optimal gegenseitig abstimmen zu lassen.

Wenn die Kanalfestlegung abgeschlossen ist, sollten jeweils direkt benachbarte Access Points

unterschiedliche Kanäle haben.

Die WLAN Controller-Konfiguration und die Konfiguration des Routers als Zugangsgateway ist somit

abgeschlossen. Speichern Sie die Konfiguration mit

Konfiguration speichern und bestätigen Sie die Auswahl mit

OK.

|

Hinweis |

|

In manchen Fällen kann es passieren, dass auch nach der neuen Kanalfestlegung einzelne benachbarte Access

Points dennoch denselben Kanal belegen. Dies passiert immer dann, wenn sich benachbarte Access Points nur unzureichend

oder gar nicht gegenseitig per WLAN erkennen können. Bei korrekten Abständen der Access Points sind starke lokale

Störeinflüsse durch fremde Access Points eine häufige Ursache hierfür oder eine schwierige Gebäudestruktur wie (zumeist

geschlossene) Feuerschutztüren aus Stahl zwischen zwei unmittelbar benachbarten Gebäudebereichen. In diesem Fall

empfiehlt es sich, für diese einzelnen betroffenen Access Points paarweise manuell einen fixen Kanal (passend zum

Kanalplan) für die Funkmodule zu setzen und die Kanalneusuche erneut zu starten. Dadurch werden für die übrigen mit

automatischer Kanalwahl konfigurierten Access Points die Kanäle passend zur Umgebung der fix eingerichteten Access

Points vergeben.

|

| Copyright© Version 08/2020 bintec elmeg GmbH |

|